2026年,服务器安全工程师的核心价值已从被动修补漏洞转向主动构建零信任与AI驱动的自适应防御体系,成为企业数字资产存亡的绝对守门人。

2026服务器安全工程师的角色重塑

威胁演进下的岗位需求变迁

随着AI大模型武器化,传统基于特征库的防御全面失效,根据国家计算机网络应急技术处理协调中心2026年年初发布的《网络安全态势报告》,超过82%的勒索攻击采用AI生成变种代码,攻击链完成时间从数天压缩至平均43分钟,服务器安全工程师不再只是“系统补丁工”,而是必须具备攻防对抗思维与AI模型调优能力的架构师。

核心能力矩阵跃迁

为应对自动化攻击,工程师的能力栈必须重构:

- 威胁情报研判:从海量噪音中提取高信噪比攻击线索,实现前置预警。

- AI安全运营:熟练运用大语言模型编写检测规则,将响应效率提升百倍。

- 云原生安全治理:精通容器、微服务及无服务器架构的权限隔离与流量监控。

实战防御体系构建与关键策略

零信任架构的深度落地

“默认信任”是当前内网横向移动泛滥的根源,工程师需遵循GB/T 43698-2026《零信任参考体系架构》国家标准,执行以下动作:

- 身份动态验证:废除长期静态AK/SK,推行基于设备指纹与行为环境的持续认证。

- 微隔离策略:将服务器群组细化至进程级通信管控,阻断勒索软件内网传播路径。

- 最小权限分配:实施Just-In-Time(JIT)访问,权限用时下发、阅后即焚。

AI驱动的自动化响应闭环

面对秒级攻击,人工干预注定失败,头部云厂商实战数据显示,部署AI自动化编排响应(SOAR)的企业,其MTTR(平均响应时间)从4小时骤降至3分钟以内,工程师需将精力从“处置告警”转移至“优化AI决策链”,建立“检测-研判-阻断-溯源”的无人化值守闭环。

供应链与开源组件安全治理

软件供应链投毒已成为最大暗网生意,针对北京服务器安全工程师招聘中普遍要求的“组件安全治理能力”,需建立严格的准入与监控机制:

| 治理阶段 | 核心动作 | 关键指标 |

|---|---|---|

| 入库前 | SBOM(软件物料清单)强校验 | 高危漏洞拦截率 100% |

| 构建期 |

依赖混淆与静态代码扫描 | 恶意包投毒检出率 >99% |

| 运行时 | 内存保护与异常外联监控 | 0day防御响应 <5分钟 |

职业进阶与行业价值评估

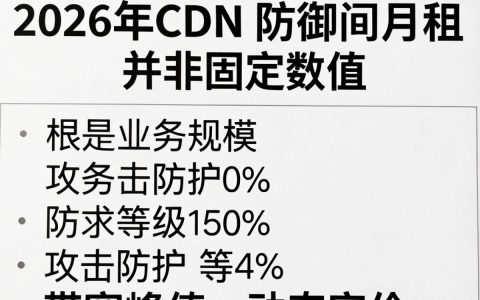

市场定价与能力溢价

关于服务器安全工程师工资多少,2026年行业薪酬呈现显著的两极分化,仅具备传统基础运维能力的工程师薪资停滞,而精通云原生与AI防御的专家则一将难求,据国内头部招聘平台2026Q1数据,一线城市该岗位中位数达28K/月,具备大模型安全调优经验者溢价超40%。

攻防对抗视角的实战演练

理论堆砌无法抵御真实刀剑,红蓝对抗是检验防御体系的唯一标准,在历次护网行动中,高分防守方均采用了“蜜罐诱捕+微隔离”战术,通过在核心业务旁部署高交互诱饵,不仅消耗攻击者资源,更能在早期完成溯源反制,实现从被动挨打到主动猎杀的翻转。

在AI与云原生重塑IT底座的2026,安全不再是业务的附庸,而是生存的基石,服务器安全工程师必须以零信任为骨架、以AI为神经、以实战为刻度,持续进化,唯有掌握主动防御的底层逻辑,方能在这场不对称的数字博弈中,守住企业的核心命脉。

常见问题解答

零基础转行服务器安全工程师难吗?

难度中等偏上,需夯实Linux底层、网络协议与编程基础,建议从安全运维岗切入,逐步向攻防渗透与架构设计进阶,切勿盲目追求速成。

中小企业如何低成本提升服务器安全?

优先实施多因素认证与最小权限原则,部署开源HIDS(主机入侵检测)组件,并强制开启数据异地冷备,即可阻断90%以上的通用勒索攻击。

AI会取代服务器安全工程师吗?

不会,AI将淘汰只会机械查日志的初级人员,但复杂策略制定、对抗思维博弈及架构设计仍高度依赖人类专家,AI只是赋能工具。

您在服务器防护中遇到过哪些棘手问题?欢迎在评论区留下您的实战困惑。

参考文献

机构:国家计算机网络应急技术处理协调中心

时间:2026年

名称:《2026-2026年全国网络安全态势分析报告》

作者:邬贺铨 等

时间:2026年

名称:《零信任架构在云原生环境下的演进与实践路径》

机构:全国信息安全标准化技术委员会

时间:2026年

名称:GB/T 43698-2026《信息安全技术 零信任参考体系架构》

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/183497.html