构建坚不可摧的数字防线,2026年服务器安全管理文档不仅是合规基线,更是抵御勒索与内部越权的核心战术手册。

2026年服务器安全管理的战略重构

威胁演进与合规双驱下的必然选择

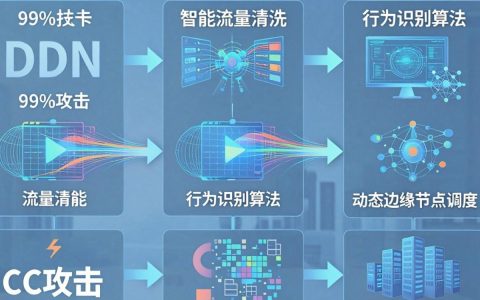

根据国家计算机网络应急技术处理协调中心(CNCERT)2026年初发布的《网络安全态势报告》,超过78%的数据泄露源于服务器配置漂移与权限失控,传统的“口头交接”与“散落笔记”已彻底失效,服务器安全管理文档正从被动记录转向主动防御策略中枢,成为企业通过等保2.0、关基保护条例的硬性指标。

文档体系的核心价值锚点

- 知识沉淀:剥离人员依赖,将运维经验转化为组织资产。

- 应急响应:遭遇攻击时,提供分钟级的标准恢复路径。

- 审计溯源:满足监管对操作留痕与权限闭环的严苛要求。

服务器安全管理文档的核心架构拆解

一份具备实战价值的服务器安全管理文档,必须打破“写而不做”的怪圈,以下为头部互联网企业验证过的四层架构模型:

资产与基线清单(底座层)

文档必须对家底了如指掌,拒绝模糊描述。

- 硬件拓扑:明确集群节点、存储位置与网络接入点。

- 软件物料(SBOM):精确到操作系统内核版本、中间件补丁号。

- 配置基线:遵循CIS Benchmark,锁定端口、服务与权限最小化状态。

身份与访问控制(防线层)

解决“谁能进、进多久、能干嘛”的核心命题。

| 管控维度 | 文档记录要求 | 2026年标准参数 |

|---|---|---|

| 认证方式 | 强制多因素认证(MFA)策略 | FIDO2无密码认证/动态令牌 |

| 权限分配 | 基于角色的访问控制(RBAC) | 零信任动态授权,时效性≤4小时 |

| 特权账户 | 堡垒机托管与行为录像 | 全量指令审计,阻断高危操作 |

运维与变更管理(动线层)

标准操作程序(SOP)

- 变更申请:需注明影响面与回滚方案。

- 交叉复核:高危操作双人复核制。

- 灰度发布:变更先在1%流量节点验证。

- 事后审计:配置漂移自动检测与告警。

应急响应与灾备(底线层)

文档需明确RTO(恢复时间目标)与RPO(恢复点目标),针对2026年泛滥的双重勒索(加密+威胁泄露),必须包含隔离快照、离线备份验证与合规通报流程。

实战避坑:从落地到持续运营

破解“文档与实操两张皮”

中国信通院云大所专家在2026年底演讲中指出:“无法被自动化执行的策略,终将被运维人员绕过。”文档管理需向“策略即代码(PaC)”演进,将文档中的基线规则转化为Ansible/Terraform脚本,由CI/CD流水线强制下发。

场景化长尾痛点解析

针对运维圈高频搜索的北京服务器托管安全配置多少钱,其实际成本不仅包含物理机柜与带宽费用,更取决于安全管理文档的完备度,若文档缺失导致等保测评不通过,整改成本往往占首年托管费用的30%以上。

对于云服务器和物理机安全策略差异,文档需分层设计:云上侧重IAM权限边界与安全组微隔离;物理机则需强化带外管理(BMC)固件升级与机房物理准入。

当面临企业服务器被勒索病毒攻击怎么恢复的绝境时,文档中的“3-2-1备份策略”与“隔离快照回滚SOP”是唯一救命稻草,未建文档者基本只能面临全额赎金支付。

让服务器安全管理文档成为数字护城河

服务器安全管理文档不是束之高阁的文本,而是流动的安全血脉,在攻防不对称的当下,唯有将文档体系与自动化工具链深度绑定,实现

策略定义-下发-校验-审计的闭环,方能真正筑牢业务连续性的护城河。

常见问题解答

Q1:初创团队资源有限,安全管理文档应从哪写起?

优先编写资产清单与应急响应联系人,确保故障时能找到人与恢复路径,再逐步补齐访问控制与基线配置。

Q2:如何保证文档更新不及时导致的安全滞后?

引入GitOps理念,将文档库与配置仓库合并,任何基础设施变更必须先提PR修改文档,合并后自动触发配置同步。

Q3:等保2.0对文档的具体要求有哪些?

要求留存安全策略、管理制度、操作规程与运行记录,且需具备版本控制与审批签字,确保可追溯。

您所在团队在落地安全管理文档时遇到的最大阻力是什么?欢迎在评论区分享实战经验。

参考文献

机构:国家计算机网络应急技术处理协调中心

时间:2026年

名称:《2026-2026年中国网络安全态势报告》

专家:云晓春(国家网络空间安全专家)

时间:2026年

名称:《关键信息基础设施保护与策略自动化演进》

机构:中国信息通信研究院

时间:2026年

名称:《云原生安全防护与零信任架构实践白皮书》

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/184264.html