2026年服务器安全的核心在于构建“零信任+AI主动防御”的动态防护体系,单纯依赖边界防火墙的传统模式已彻底失效,唯有实现从底层硬件到应用层的全链路闭环,才能真正抵御智能化、无文件化的高级持续性威胁。

2026年服务器安全的核心威胁演进

威胁形态的代际跃迁

根据国家计算机网络应急技术处理协调中心2026年初发布的报告,当前服务器面临的攻击已从传统的暴力破解,转向更为隐蔽的AI驱动型攻击。

- 无文件攻击占比突破72%:攻击者利用PowerShell、WMI等系统自带工具驻留内存,传统杀软毫无察觉。

- AI自动化漏洞挖掘:大模型可在数分钟内完成0day漏洞的Fuzzing测试,漏洞曝光到武器化的时间缩短至平均15分钟。

- 勒索软件双重勒索常态化:不仅加密数据,更以公开商业机密为要挟,制造业与医疗行业成重灾区。

传统边界防御的失效

“城堡与护城河”模型在云原生时代彻底崩塌,腾讯安全实验室专家指出,一旦攻击者突破边界,内网横向移动将畅通无阻。服务器安全如何防范内部横向渗透,已成为企业安全架构师必须解决的首要难题。

构建2026年高维防御体系:零信任与AI的融合

零信任架构(ZTA)的深度落地

零信任不再是概念,而是具体的技术栈,其核心原则是“从不信任,始终验证”。

- 微隔离技术:将服务器细粒度划分为独立安全区,东西向流量必须经过身份鉴权。

- 持续身份验证:基于用户、设备、环境的多维动态信任评估,会话中途异常即刻降权。

- 最小权限原则:默认拒绝所有访问,仅开放业务必需的精准端口与API调用权限。

AI驱动的主动防御与自动化响应

面对AI攻击,必须以AI制衡。

- 威胁狩猎(Threat Hunting):安全大模型7×24小时主动分析全网日志,寻找隐蔽异常链路。

- NDR(网络检测与响应):结合流量分析,精准识别加密流量中的C2心跳包。

- 自动化剧本(SOAR):发现威胁后,毫秒级执行隔离断网、封禁IP、快照取证,将响应时间从小时级降至秒级。

企业实战:从选型到部署的关键决策

防护方案选型与成本考量

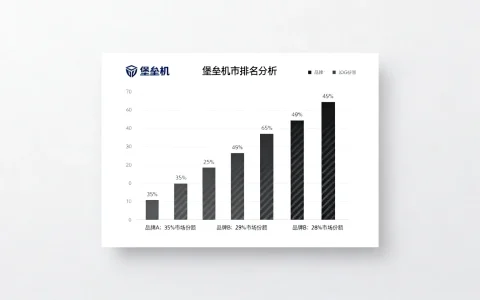

面对市场上琳琅满目的方案,企业级服务器安全防护怎么做最有效?关键在于匹配业务体量与合规要求。

| 防护层级 | 核心组件 | 适用场景 | 部署模式 |

|---|---|---|---|

| 基础合规层 | 主机安全EDR、漏洞扫描 |

中小企业、等保2.0合规 | SaaS/轻量Agent |

| 高级攻防层 微隔离、NDR、CWPP | 大型核心业务、混合云架构 | 私有化/集群Agent | |

| 智能运营层 | 安全大模型、SOAR、XDR | 金融、政务等高价值靶场 | 平台化融合部署 |

云原生环境下的安全重塑

容器与K8s的普及改变了服务器安全的底层逻辑。

- 镜像安全:CI/CD流水线中嵌入SCA(软件成分分析),阻断带病镜像上线。

- 运行时保护:监控容器内进程行为,防止逃逸攻击(如特权容器挂载宿主机目录)。

- API安全网关:拦截越权调用与注入攻击,保护微服务间通信。

本地化与合规性抉择

随着《数据安全法》深化执行,数据不出域成为硬指标,对于敏感行业,北京服务器托管哪家安全防护好且支持本地化合规部署成为选型焦点,头部IDC服务商现已普遍提供“专线接入+本地化安全资源池”的托管方案,确保算力与安全能力均在属地化物理边界内闭环。

安全是动态博弈,而非静态合规

2026年的服务器安全,已不再是装个杀毒软件即可高枕无忧的单点游戏,而是涵盖云、网、端、用的体系化工程,唯有将零信任思维植入底层架构,用AI大模型重塑防御防线,企业才能在日益复杂的攻防对抗中守住生命线。

常见问题解答(FAQ)

Q1:中小企业预算有限,如何做好服务器安全?

优先部署具备基线核查与暴力破解拦截能力的轻量级EDR,同时开启系统自动补丁更新,关闭非必要端口,即可抵御80%以上的自动化扫描攻击。

Q2:服务器被勒索软件加密后,能直接解密恢复吗?

除极少数已知密钥泄露的旧变种外,现代勒索软件采用RSA-4096等非对称加密,暴力解密在算力上不可行,唯一可靠途径是依赖离线异地备份进行恢复,切勿轻信黑客解密承诺。

Q3:云厂商自带的安全组足够替代专业服务器安全软件吗?

不够,安全组仅提供网络四层的访问控制,无法防御应用层入侵(如Web漏洞提权)和内网横向移动,必须配合主机层Agent实现纵深防御。

您在服务器安全防护中还遇到过哪些棘手问题?欢迎在评论区留言交流实战经验。

参考文献

国家计算机网络应急技术处理协调中心(CNCERT)/ 2026年 / 《2026年全国网络安全态势与服务器威胁分析报告》

腾讯安全实验室 / 2026年 / 《云原生时代零信任架构实战白皮书》

中国信息通信研究院 / 2026年 / 《AI驱动网络安全防御技术应用指南》

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/185008.html