2026年服务器安全增强的核心结论是:摒弃传统边界防护,构建以“零信任架构为底座、AI驱动自适应响应、硬件级可信根加固”的纵深防御体系,方能抵御量子计算与AI自动化攻击交织的新型威胁。

2026服务器安全增强的底层逻辑

威胁态势的质变

根据国家计算机网络应急技术处理协调中心(CNCERT)2026年初发布的《网络安全态势报告》,AI驱动的自动化漏洞利用攻击潜伏期已缩短至平均4.2小时,传统基于规则的特征匹配防线在高速变异的攻击面前形同虚设,服务器安全增强不再只是打补丁,而是与机器算力的生死竞速。

防御范式的代际更迭

- 从“静态边界”到“动态零信任”:默认不信任任何内外部流量,持续验证访问主体身份与环境。

- 从“人工研判”到“AI自适应”:安全大模型接管日常告警研判,实现秒级阻断与策略自愈。

- 从“软件防护”到“硬件可信”:依托国密与可信计算,构建从芯片启动到应用执行的完整信任链。

核心增强策略:构建纵深防御体系

零信任架构落地:收缩攻击面

零信任不是单一产品,而是严格的访问控制哲学,实战部署需遵循:

- 身份微隔离:将服务器工作负载细粒度拆分,东西向流量必须经过代理网关鉴权。

- 持续环境评估:接入请求不仅验证账号密码,还需校验设备指纹、接入地域与实时行为基线。

- 最小权限动态下发:权限有效期缩短至单次会话,任务结束即刻回收。

AI驱动的主动防御:让防护跑赢漏洞

面对0-day漏洞的频发,被动等待特征库更新已失效。

- 攻击面管理(ASM):外部视角持续清点暴露资产,AI自动推演潜在攻击路径并优先修复高危节点。

- 大模型辅助研判:安全运营大模型自动关联海量告警日志,将高级威胁的溯源时间从数天压缩至分钟级。

- 智能蜜罐诱捕:动态生成高交互诱饵,混淆真实资产,诱捕攻击者并提取攻击战术。

硬件级可信根:筑牢底层防线

软件层防护易被内核级Rootkit绕过,安全增强必须下沉至硬件。

- 可信计算3.0:基于TPM/TCM安全芯片,实现服务器启动度量,确保BIOS、引导程序及内核未被篡改。

- 机密计算(Confidential Computing):依托CPU内置的安全飞地(如SGX/TDX技术),确保数据在内存中计算时依然处于加密状态,防御内存窃取与特权用户越权。

实战场景与选型避坑指南

场景化防御参数对比

不同业务场景面临的安全基线差异巨大,以下为2026年主流场景的增强标准参考:

| 业务场景 | 核心防护指标 | 推荐增强方案 |

|---|---|---|

| 金融核心交易 | 数据零丢失,RPO=0,防内部越权 | 机密计算+国密算法硬件加速+双活零信任网关 |

| 政务云数据枢纽 | 合规等保三级以上,防APT窃密 | 可信计算3.0底座+流量国密改造+AI全流量分析 |

| 电商大促高并发 | 防DDCC,低延迟,弹性扩容不受限 | 智能DDoS清洗+轻量级微隔离+无状态WAF |

选型考量与成本评估

面对市场上琳琅满目的方案,北京服务器安全增强方案哪家性价比高成为众多企业决策者的核心疑问,选择时不应仅看单点授权价格,而需综合考量:

- 隐性成本:策略配置复杂度导致的运维人力开销。

- 性能损耗:安全模块引入的网络延迟与CPU开销,金融场景需控制在3%以内。

- 生态兼容:对信创环境(麒麟、统信、鲲鹏)的适配能力。

针对中小企业,企业级服务器安全防护软件一年多少钱取决于节点规模与功能模块,2026年市场行情显示,具备AI研判与零信任组件的端点防护套件,单节点年授权费通常在800元至2500元区间,低于此区间往往缺失核心的0-day防护与响应能力。

合规与标准:不可逾越的红线

紧跟国家标准与行业规范

安全增强不仅是技术命题,更是合规底线。

- 等保2.0进阶要求:重点关注安全通信网络与安全计算环境的深度防护要求。

- 《数据安全法》与《个人信息保护法》:强制要求数据分类分级与加密存储/传输,机密计算成为满足合规的优选解。

供应链安全审查

开源组件与第三方SDK成为跳板攻击的重灾区,服务器安全增强必须引入软件成分分析(SCA),建立完整的软件物料清单(SBOM),在CI/CD阶段阻断带病部署。

服务器安全增强是一场没有终点的持久战,在AI与量子计算双轮驱动的2026年,唯有将零信任、AI自适应与硬件可信计算深度融合,方能铸就真正的安全护城河,安全不再是业务的绊脚石,而是数字化稳健前行的核心生产力。

常见问题解答

零信任架构会导致服务器业务访问延迟增加吗?

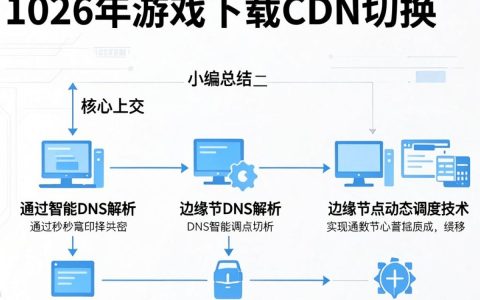

合理的架构设计不会,现代零信任网关采用旁路引流与智能缓存技术,策略鉴权均在毫秒级完成,整体业务延迟增加通常可控制在5%以内,对绝大多数业务无感。

已经部署了传统防火墙和杀毒软件,为什么还需要服务器安全增强?

传统工具仅能应对已知特征威胁,缺乏对内部东西向流量的管控,更无法防御0-day漏洞与内存级别攻击,服务器安全增强是体系化的纵深防御升级,填补传统边界防护的真空。

信创服务器环境的安全增强有何特殊挑战?

信创环境面临底层架构多样(ARM/x86)、操作系统碎片化及安全工具生态不完善等挑战,需选择深度适配信创内核、支持国密算法硬件加速的专业安全方案。

您在服务器安全加固中遇到了哪些棘手问题?欢迎在评论区留下您的实战困惑。

参考文献

机构:国家计算机网络应急技术处理协调中心(CNCERT) | 时间:2026年1月 | 名称:《2026-2026网络安全态势与威胁研判报告》

作者:中国信息安全测评中心 | 时间:2026年11月 | 名称:《零信任架构在关键信息基础设施中的实践指南》

机构:Gartner | 时间:2026年9月 | 名称:《2026年全球云与服务器安全技术创新曲线分析》

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/185440.html