服务器提权是网络安全攻防演练与系统运维管理中至关重要的高阶环节,其核心价值在于突破权限边界,获取系统最高控制权,在安全评估与风险修复过程中,一份详实且专业的服务器提权文档介绍内容不仅是操作指南,更是企业构建防御体系、修补高危漏洞的基石,该文档的核心结论在于:通过系统化的信息收集、漏洞精准识别与利用脚本执行,攻击者可从低权限用户跃升至Root或System权限,而防御者则需依据文档中的痕迹清理与补丁修复策略,实现安全闭环。

服务器提权的本质与核心逻辑

服务器提权并非单一的技术操作,而是一套严密的逻辑链条。

- 权限边界定义:在Linux系统中,普通用户受限于文件读写与进程执行权限;在Windows系统中,用户受控于访问控制列表(ACL),提权即打破这种限制。

- 纵向提权:从低权限角色(如Guest、User)提升至高权限角色(如Administrator、Root)。

- 横向提权:在同权限层级中,利用配置缺陷获取其他用户权限。

- 核心目标:获取系统最高权限,实现对目标服务器的完全控制,包括读取敏感数据、安装后门、修改系统配置等。

信息收集:提权成功的前提

“未知全貌,不予置评”,在提权操作中,信息收集的深度决定了提权的成功率,一份完善的服务器提权文档,首要章节必然是信息收集。

- 系统环境侦察:

- 确认操作系统版本(Linux内核版本、Windows补丁号)。

- 识别已安装的软件及其版本号,寻找已知漏洞。

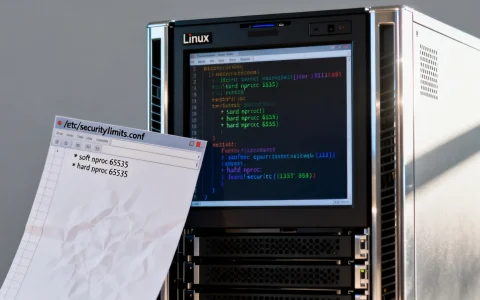

- 权限与配置审计:

- 检查当前用户的特权配置,如Sudo权限列表。

- 排查SUID(Set User ID)与SGID(Set Group ID)特殊权限文件。

- 检查计划任务,寻找是否存在可被劫持的脚本路径。

- 敏感文件检索:

- 搜索配置文件中明文存储的密码。

- 检索历史命令记录,寻找管理员操作痕迹。

内核漏洞提权:最直接的攻击路径

内核漏洞提权是利用操作系统内核代码缺陷进行攻击的方式,具有极高的破坏力。

- Linux内核漏洞:

- 脏牛:影响广泛,利用条件宽松。

- 脏管道:针对新版本内核的高效利用方式。

- 操作逻辑:下载对应版本的Exp代码,编译执行,直接获取Root Shell。

- Windows内核漏洞:

- 常见编号:MS16-032、MS17-010(永恒之蓝)、CVE-2021-1675(打印噩梦)。

- 利用工具:使用PowerShell脚本或编译好的EXE文件执行。

- 风险提示:内核漏洞利用可能导致系统崩溃(蓝屏/死机),生产环境操作需极度谨慎,务必做好快照备份。

第三方服务与配置缺陷提权:隐蔽的突破口

相较于内核漏洞,利用第三方服务配置不当进行提权更为隐蔽且风险较低。

- SUID程序提权:

- 原理:程序运行时继承文件所有者权限。

- 常见利用点:Nmap、Vim、Find、Bash等。

- 实例:执行

find / -exec /bin/sh ;,若Find具有SUID权限,即可获得Root权限。

- 数据库服务提权:

- MySQL:利用UDF(用户定义函数)提权,通过加载恶意DLL文件执行系统命令。

- MSSQL:利用

xp_cmdshell存储过程执行命令,需先开启该功能。

- 计划任务与脚本劫持:

- 检查系统定时任务,寻找以Root权限运行但普通用户可写的脚本。

- 修改脚本内容,添加反弹Shell代码,等待定时任务触发。

防御视角:构建提权防护体系

基于E-E-A-T原则,网络安全从业者不仅要掌握攻击技术,更需具备防御思维。服务器提权文档介绍内容的后半部分应重点阐述防御策略。

- 最小权限原则:

- 服务以低权限账户运行,避免使用Root或System启动Web服务。

- 严格限制SUID程序的设置,定期审计。

- 补丁管理机制:

- 建立自动化补丁更新流程,及时修复内核漏洞。

- 关注CVE漏洞库,第一时间获取高危漏洞预警。

- 配置加固:

- 禁用不必要的系统服务与端口。

- 修改默认配置,防止弱口令与默认口令。

- 对敏感目录设置严格的访问控制权限。

文档化管理的必要性

在实际的安全运维中,每一次提权尝试都应形成文档记录,这不仅是合规要求,更是经验沉淀。

- 操作复现:详细记录漏洞利用步骤,便于后续验证修复效果。

- 风险评级:根据提权难度与影响范围,对漏洞进行等级划分,指导修复优先级。

- 知识库建设:将典型案例纳入团队知识库,提升整体安全响应能力。

相关问答模块

服务器提权操作失败,常见原因有哪些?

答:提权失败通常由以下原因导致:一是系统环境不匹配,Exp代码针对的内核版本与目标服务器不一致;二是防御软件拦截,杀毒软件或EDR监控到异常行为并阻断;三是权限限制,虽然存在漏洞,但当前用户缺乏执行Exp的必要权限;四是系统补丁已修复,漏洞已被官方补丁修复。

如何在不重启服务器的情况下进行提权防御?

答:可以通过在线热修复方式进行防御,停止存在漏洞的服务进程;修改易受攻击的配置文件权限;使用HIDS(主机入侵检测系统)监控异常进程行为;通过虚拟补丁技术(如WAF规则或内核模块拦截)暂时阻断漏洞利用路径,待维护窗口期再进行补丁更新。

如果您在服务器安全加固或提权检测方面有独到的见解或疑问,欢迎在评论区留言交流。

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/80334.html