服务器提权命令提升管理员失败,本质上并非单一的工具失效,而是系统安全机制、环境配置差异、权限控制策略综合作用的结果。核心结论在于:盲目执行提权命令而忽略环境侦察,是导致失败的根本原因。 成功的提权操作,必须建立在详尽的系统信息收集、漏洞精准匹配以及对抗防护机制的基础之上,面对失败,运维人员与安全从业者需从内核版本偏差、权限映射错误、防护绕过失败三个维度进行深度排查。

内核漏洞利用失效:版本与补丁的“错位匹配”

利用内核漏洞进行提权是常见的攻击路径,但在实际操作中,服务器提权命令提升管理员失败往往源于对目标环境认知的偏差。

- 内核版本不匹配: 许多提权脚本(如DirtyCow、DirtyPipe)针对特定的内核版本,如果在未确认具体小版本号的情况下盲目执行Exploit,不仅会提权失败,甚至可能导致服务器内核崩溃,触发系统重启保护机制。

- 补丁修复状态未知: 管理员可能已经安装了安全更新,修补了特定漏洞,通过

uname -a仅能查看基础版本,必须结合rpm -qa或apt list --installed检查具体的补丁包情况。 - 编译环境缺失: 部分内核提权需要本地编译C语言代码,目标服务器若缺少GCC、Make等编译工具,或库文件依赖缺失,直接运行预编译的二进制文件会因为架构或依赖问题报错终止。

权限映射与配置错误:Web环境下的“权限陷阱”

在Web渗透场景中,从WebShell到系统管理员的跨越充满了配置陷阱。权限映射的不确定性是导致命令执行失败的高频因素。

- 用户权限隔离: Web服务(如Apache、Nginx)通常以低权限用户(www-data、IIS_USR)运行,若系统配置了严格的

chrootjail或AppArmor策略,即使拥有WebShell,执行系统命令也会受到极大限制,无法访问/etc/passwd或/bin/bash等关键路径。 - SUID权限滥用失败: 查找SUID权限程序是常用手段,但现代系统已对关键系统命令(如

find、vim)进行了权限收敛,若尝试利用SUID程序提权时,发现程序执行后Effective UID(EUID)未发生改变,说明系统管理员已对SUID位进行了清理或修复。 - 环境变量劫持受限: 尝试通过劫持

PATH环境变量提权时,若目标Shell为受限Shell(rbash),或管理员配置了只读的环境变量策略,提权命令将无法写入恶意路径,导致操作无效。

安全防护机制的对抗:隐形屏障的阻断

随着服务器安全基线的普及,安全防护软件的主动拦截已成为提权失败的重要外因。

- EDR与杀毒软件拦截: 企业级服务器通常部署了EDR(端点检测与响应)系统,提权脚本或工具(如Frp、ReGeorg)的特征码一旦被识别,进程会被立即查杀,导致提权命令执行中断。

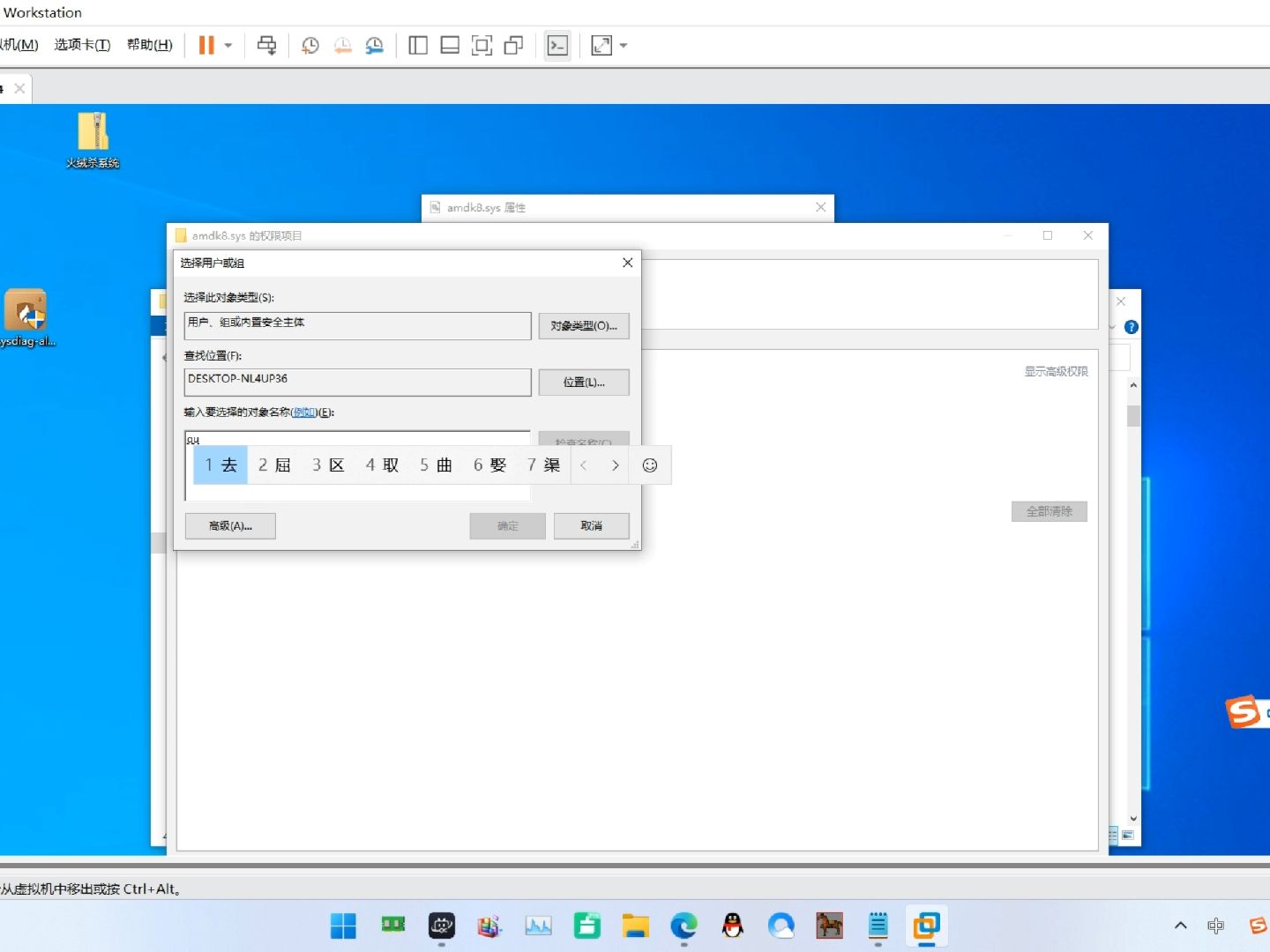

- 最小权限策略: Windows服务器通过UAC(用户账户控制)机制,Linux通过SELinux或AppArmor强制访问控制,严格限制了进程的权限提升行为,即便获得了管理员密码哈希,若策略禁止当前用户角色进行提权操作,命令依然会返回“Access Denied”。

- 日志审计与实时阻断: 高危命令(如添加用户、修改注册表)会触发审计告警,安全设备联动防火墙自动封禁攻击源IP,导致连接中断,提权操作被迫中止。

解决方案与专业建议:从失败中寻找突破口

针对上述失败原因,需采取更加隐蔽和精细化的提权策略,遵循“侦察先行、规避干扰、多维尝试”的原则。

- 深度信息收集: 执行提权前,必须全面收集系统信息,包括内核版本、补丁列表、安装软件、计划任务、SUID文件、可写目录等,信息越全面,提权路径越精准。

- 免杀与白名单利用: 针对EDR防护,尝试使用白名单程序(如利用系统自带工具进行操作)或对提权工具进行免杀处理(如加壳、分离免杀),降低被检测拦截的概率。

- 利用配置缺陷: 关注系统配置缺陷而非仅依赖内核漏洞,检查是否存在密码复用、配置文件可写、计划任务路径权限不当等问题,这些往往比内核漏洞更稳定且风险更低。

- 权限维持与隐藏: 若提权成功,应立即清理痕迹,并尝试建立隐蔽的持久化控制通道,避免因操作动静过大被管理员发现并清除。

服务器提权是一个对抗博弈的过程,失败是常态,关键在于从失败日志中提取有效信息,分析是权限不足、路径错误还是被安全软件阻断,进而调整策略,实现最终目标。

相关问答

问:为什么执行内核提权脚本后,服务器直接死机或重启了?

答:这种情况通常是因为提权脚本与当前服务器的内核版本不完全兼容,或者内核内存状态不稳定,内核漏洞利用往往涉及内存读写操作,若偏移量计算错误或内存布局改变,会触发内核恐慌,导致系统自我保护重启,建议在执行前务必确认内核小版本号,并在测试环境中验证脚本稳定性。

问:在Windows服务器上,为什么有了管理员密码依然无法通过远程桌面连接?

答:这可能是由于以下原因导致:一是服务器开启了网络级别身份验证(NLA),但当前用户不在允许列表中;二是远程桌面服务(TermService)被禁用或防火墙阻断了3389端口;三是服务器处于“管理员登录模式”或并发连接数已满,此时应尝试修改注册表开启RDP,或使用其他远程管理工具(如PSEXEC、WMI)进行操作。

如果您在服务器维护或安全测试中遇到过类似的提权难题,欢迎在评论区分享您的排查思路与解决经验。

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/80618.html