服务器提权,是指在计算机网络攻击或安全防御场景中,攻击者或管理员通过利用系统漏洞、配置错误或程序缺陷,从较低的权限级别(如普通用户)提升至较高的权限级别(如系统管理员Root或System)的过程,这一行为直接导致系统控制权的彻底易主,是网络安全防御体系中最为关键的风险节点之一,其核心本质在于突破权限边界,获取对计算机资源的最高支配权。

权限层级与提权的核心逻辑

理解服务器提权,首先要理解操作系统的权限隔离机制,现代操作系统如Linux和Windows,均设计了严格的权限层级,以防止普通用户误操作或恶意程序破坏系统核心文件。

-

用户权限边界

在Linux系统中,权限金字塔顶端是Root用户,拥有对系统的完全控制权;底层则是普通用户,仅能操作自己的家目录及被授权的文件,Windows系统同理,System账户权限最高,Administrator次之,普通用户权限最低。 -

提权的攻击路径

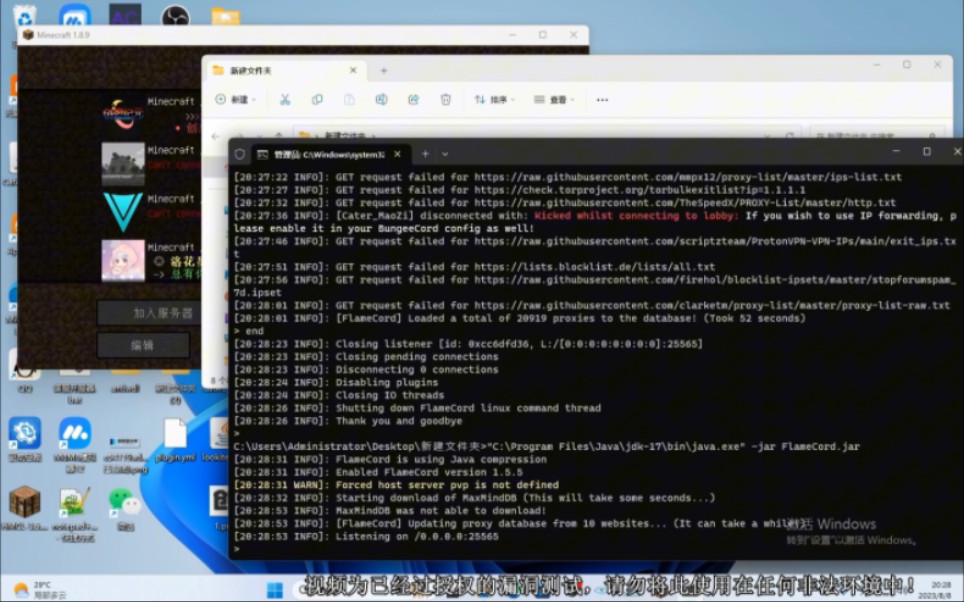

所谓的提权,就是打破上述边界,攻击者通常首先通过Web漏洞(如SQL注入、文件上传)获取一个低权限的WebShell,此时他只能查看网页目录下的文件,为了安装后门、窃取敏感数据或进行内网横向移动,他必须将当前的Web用户权限提升至Root或System,这一步跨越,就是服务器提权的具体体现。

服务器提权的常见技术手段

攻击者实施提权并非无中生有,而是依赖于系统本身存在的脆弱性,从技术维度分析,提权手段主要分为以下几类:

-

内核漏洞提权

这是技术含量最高但危害最大的方式,操作系统内核代码存在逻辑错误(如缓冲区溢出、条件竞争),攻击者利用这些漏洞执行恶意代码,直接让内核执行提权指令,著名的“脏牛”漏洞,曾影响大量Linux发行版,攻击者只需执行特定脚本,即可瞬间从普通用户变为Root。 -

SUID与配置错误提权

在Linux中,SUID(Set User ID)是一种特殊的权限位,允许用户在执行程序时临时拥有文件所有者的权限,如果系统管理员错误地将SUID权限赋予了vim、find或bash等程序,攻击者只需运行这些程序,即可直接获得Root权限,这属于典型的配置错误型提权。

-

第三方组件与服务漏洞

服务器上运行着大量服务软件,如数据库、FTP服务、计划任务等,若这些服务以高权限运行且存在漏洞,攻击者可通过攻击服务进程来获取高权限Shell,某些旧版本的MySQL支持通过UDF(用户自定义函数)导出动态链接库文件,从而执行系统命令实现提权。 -

本地密码复用与弱口令

很多管理员为了方便,在不同服务间复用密码,或者设置极弱的密码,攻击者获取低权限后,可以尝试读取/etc/passwd或破解Shadow文件,甚至尝试通过SSH爆破内网其他机器,这种通过凭证窃取实现的权限提升,往往比漏洞利用更为隐蔽。

提权行为的危害与防御视角

从防御者的角度看,理解{服务器提权什么意思}不仅仅是理解概念,更重要的是评估其破坏力,一旦提权成功,服务器将彻底沦陷。

-

数据彻底泄露

低权限用户可能无法读取数据库配置文件或敏感的业务数据,但提权后,攻击者可以打包下载整个磁盘的数据,甚至直接读取内存中的敏感信息。 -

持久化控制与横向移动

提权后,攻击者通常会修改系统内核(如安装Rootkit)、创建隐藏账号或篡改系统日志,实现长期潜伏,利用服务器的高权限,攻击者可以发起对内网其他机器的攻击,导致整个内网沦陷。 -

防御解决方案

针对提权风险,必须建立纵深防御体系:- 最小权限原则:Web服务、数据库服务等应用进程,严禁以Root或System身份运行,应创建专用的低权限账号。

- 及时补丁更新:内核漏洞是提权的重灾区,必须建立自动化的补丁管理机制,修复已知的CVE漏洞。

- 系统加固:定期扫描系统中的SUID文件,关闭不必要的特权端口,限制高危命令的执行权限。

- 入侵检测:部署HIDS(主机入侵检测系统),监控异常的进程创建、用户变更行为,一旦发现提权迹象立即告警。

专业见解:提权是攻防博弈的分水岭

在网络安全攻防演练中,有一个不成文的共识:提权是攻击链的转折点。 在提权之前,攻击者如同在服务器外围游荡的窃贼,只能隔着窗户看;一旦提权成功,窃贼就拿到了大门的钥匙,甚至成为了房子的主人。

很多企业往往只关注Web层面的漏洞,却忽视了主机层面的提权风险,提权往往发生在攻击链的后半段,是检验安全防御深度的试金石,一个安全的服务器环境,应当做到“即使Web防线被突破,攻击者也无法提权”的隔离效果,这要求运维人员不仅要懂Web安全,更要精通操作系统底层的安全机制,定期进行提权漏洞扫描与模拟演练。

相关问答

问:普通用户如何判断服务器是否已经被提权?

答:可以通过检查系统关键日志(如/var/log/secure、Windows事件查看器)中是否存在异常的用户创建、权限变更记录,使用命令检查当前登录用户列表,查看是否有不明身份的管理员账号,若发现未知的Root或Administrator进程在运行,极大概率已被提权。

问:Windows和Linux系统在提权防御上有什么本质区别?

答:Linux系统更依赖于文件权限位的精细控制(如rwx权限、SUID机制),防御重点在于文件权限的审计;而Windows系统则侧重于访问控制列表(ACL)和注册表权限的管理,防御重点在于服务账户的权限隔离和补丁管理,虽然原理相似,但具体的排查工具和加固命令截然不同。

如果您在服务器安全维护过程中遇到过权限异常的情况,或者对提权防御有独到的见解,欢迎在评论区留言交流。

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/80662.html