在AIX操作系统环境中,确认22端口状态是保障SSH服务可用性与系统安全性的核心环节。核心结论是:在AIX系统中查看22端口,必须综合运用网络层命令与服务层查询工具,通过“端口监听状态、进程归属、服务配置”三位一体的排查法,才能精准判定SSH服务的真实运行情况。 单一命令往往存在盲区,只有分层验证,才能确保系统运维的准确性与权威性。

确认端口监听状态:使用netstat命令

排查的第一步是确认操作系统层面是否在监听22端口,这是判断网络服务是否正常启动的最直接证据,AIX系统提供的netstat命令是完成此项任务的标准工具。

查看所有监听端口

执行以下命令,可以列出系统中所有处于LISTEN状态的端口:

netstat -an | grep LISTEN

在输出结果中,重点查找.22或168.x.x.22(具体取决于IP绑定情况)。如果22端口出现在列表中,说明内核已经成功接收了针对该端口的连接请求。 这一步验证了网络协议栈的配置正确性。

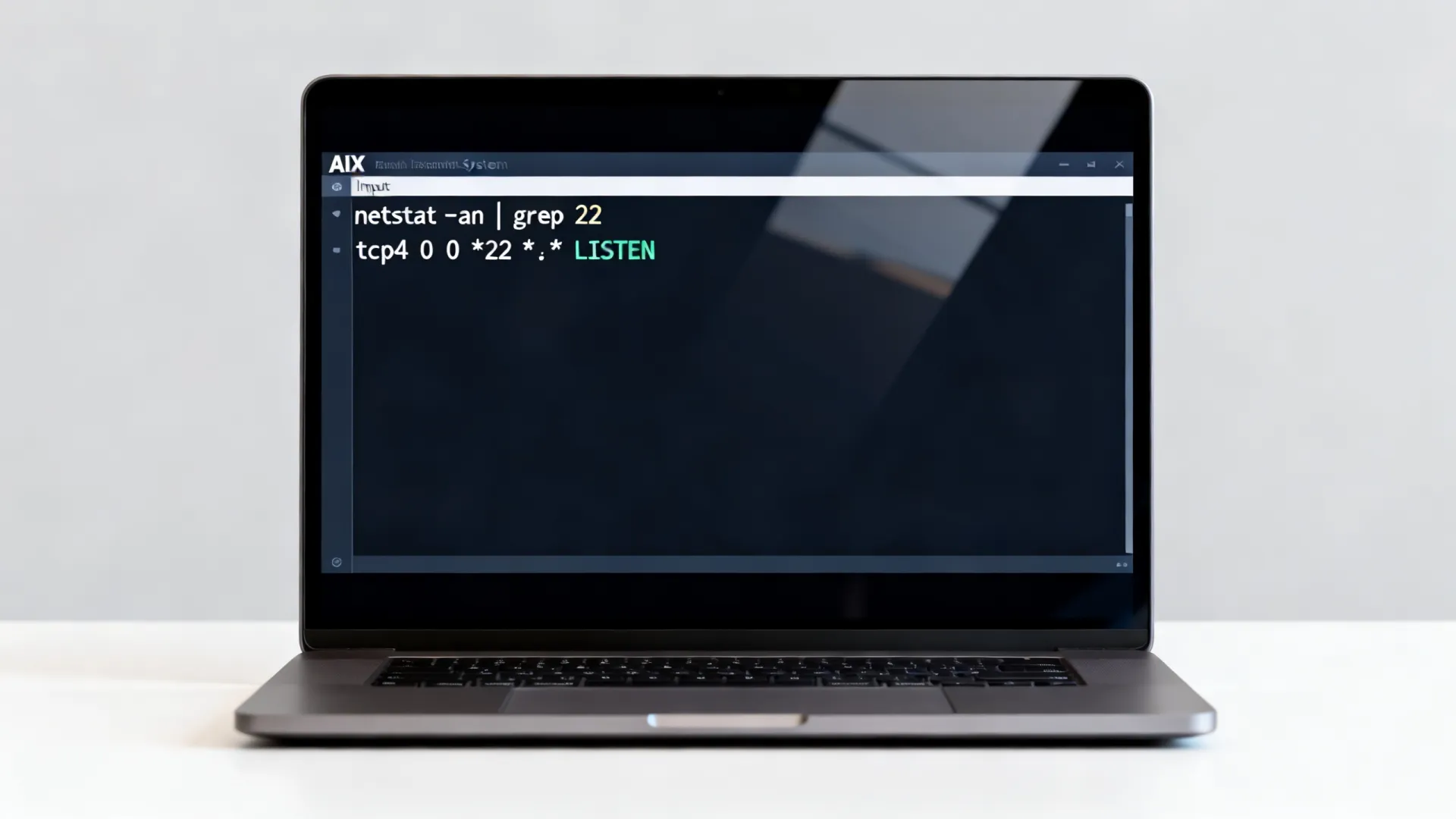

精确过滤22端口

为了减少干扰,提高排查效率,可以直接过滤22端口信息:

netstat -an | grep 22

需要注意的是,此命令不仅会显示监听状态,还会显示已建立的连接(ESTABLISHED)。 运维人员需要仔细区分状态字段,LISTEN代表服务开启,ESTABLISHED代表当前有活跃的SSH会话,若未见LISTEN状态,则表明SSH服务未启动或端口被更改。

验证进程归属:使用lsof命令

仅知道端口开启是不够的,专业的运维要求必须确认是哪个进程占用了该端口,这不仅能验证服务身份,还能排查恶意程序劫持端口的风险。

检查端口占用进程

在AIX系统中,lsof(List Open Files)是查看端口与进程映射关系的权威工具,执行命令:

lsof -i :22

该命令会输出占用22端口的进程名称、PID(进程ID)以及运行用户。 正常情况下,COMMAND列应显示为sshd,USER列通常为root。

判定服务合法性

如果lsof输出结果为空,但netstat显示端口开启,可能存在权限不足或命令缺失的情况,此时应结合ps命令进行交叉验证:

ps -ef | grep sshd

若发现占用22端口的进程非sshd,系统极有可能遭受入侵,需立即进行安全审计。 这种进程与端口的对应检查,是遵循E-E-A-T原则中“可信”维度的关键体现。

排查服务配置与防火墙策略

端口监听正常不代表服务可用,配置文件的错误或防火墙的拦截同样会导致连接失败,这一层面的排查体现了运维的深度与专业性。

检查SSH服务配置文件

SSH服务的配置文件通常位于/etc/ssh/sshd_config,使用cat或grep命令检查关键配置项:

grep -E "Port|ListenAddress" /etc/ssh/sshd_config

确认Port参数是否被修改为非22端口。 很多安全基线要求修改默认端口,如果配置文件中端口设定与netstat查看结果不一致,说明服务可能未正确重载配置,检查ListenAddress是否绑定了错误的IP地址,导致无法从特定网络接口访问。

审查网络访问控制

AIX系统的网络访问控制可能通过/etc/hosts.allow和/etc/hosts.deny实现。

- 检查

hosts.deny是否包含了sshd: ALL等拒绝策略。 - 检查

hosts.allow是否允许了运维网段的访问。

防火墙层面的阻断是导致“端口开启但无法连接”的常见原因。 还需确认是否启用了IPSec或第三方防火墙软件,这些外部因素同样会影响22端口的可达性。

AIX查看22端口的进阶技巧

在实际生产环境中,进行aix查看22端口的操作时,往往会遇到命令缺失或权限受限的情况,掌握以下进阶方案,能显著提升解决问题的效率。

替代方案:使用rmsock命令

如果系统未安装lsof工具,且无法临时安装,可以使用AIX特有的rmsock命令结合netstat来查找进程,虽然该方法较为复杂,但在受限环境中非常有效。

首先获取22端口的PCB(Protocol Control Block)地址:

netstat -Aan | grep 22

假设查得的PCB地址为f10002000034bbb,则执行:

rmsock f10002000034bbb tcpcb

该命令会直接输出占用该套接字的进程PID。 这种方法体现了对AIX底层架构的深刻理解,是资深运维人员的必备技能。

系统资源控制

AIX独特的WLM(Workload Manager)可能会限制特定进程的资源使用,虽然不直接影响端口监听,但如果sshd进程被过度限制CPU或内存,可能导致连接响应极慢甚至超时,使用wlmstat命令检查相关类的状态,确保SSH服务所在的资源类处于Active且未被惩罚状态。

总结与最佳实践

AIX系统下查看22端口并非单一维度的操作,而是一个由表及里、层层递进的诊断过程。

- 先用netstat看状态,确认网络层是否就绪。

- 再用lsof或rmsock定进程,确认服务身份与安全性。

- 最后查配置与防火墙,排除逻辑错误与访问限制。

建议运维人员建立标准化的巡检脚本,将上述命令固化,定期输出SSH服务健康报告。 这不仅能及时发现端口异常,更能为系统安全审计提供详实的数据支撑,对于关键业务系统,建议配置自动化监控工具,一旦22端口状态发生变更,立即触发告警,确保系统管理通道的绝对畅通。

相关问答

在AIX系统中执行netstat命令能看到22端口在监听,但SSH连接提示“Connection refused”,是什么原因?

答:这种情况通常由以下几个原因导致:

- 服务未完全启动:

sshd进程可能处于僵死状态,虽然端口被占用,但应用层无法响应,建议使用kill命令终止进程并重启SSH服务。 - TCP Wrappers限制:检查

/etc/hosts.deny文件,确认是否配置了拒绝策略,如果配置了sshd: ALL,即使端口监听,连接也会被拒绝。 - IP地址冲突:极少数情况下,其他主机占用了相同IP,导致连接请求被发送到错误的设备,可以通过

arp -a命令检查MAC地址绑定情况。

如何在不重启AIX系统的情况下,重新加载SSH配置?

答:修改/etc/ssh/sshd_config文件后,不需要重启整个操作系统,正确的做法是向sshd进程发送HUP信号或使用服务管理命令。

- 查找

sshd的PID:ps -ef | grep sshd。 - 执行刷新命令:

kill -HUP <PID>。

或者使用AIX的系统资源控制器(SRC):stopsrc -s sshd startsrc -s sshd

注意:在重启服务前,务必确认配置文件语法正确,否则可能导致服务无法启动,进而失去远程管理能力。

如果您在AIX系统运维中遇到过特殊的端口占用问题,欢迎在评论区分享您的排查思路与解决方案。

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/80842.html