服务器密码默认是多数运维事故的起点,90%以上的初期入侵事件源于未修改默认凭证,企业服务器一旦暴露在公网,使用默认密码等于主动为攻击者开门这不是危言耸听,而是被多次安全事件验证的铁律。

为什么默认密码风险极高?

三大致命缺陷

- 公开性:厂商文档、用户手册、技术论坛中普遍存在默认账号密码列表(如root/admin、123456、password等),攻击者可一键批量扫描。

- 广泛性:从Cisco路由器、Docker容器到Linux系统(CentOS默认无密码但可空登)、Windows Server(部分版本初始密码为空),默认配置普遍存在。

- 持久性:2026年OWASP Top 10仍将“身份认证失效”列为第二大风险;NIST SP 800-63B明确禁止使用默认凭证。

案例:2026年某云服务商因默认密码未改,导致12万台服务器被挖矿木马感染,单次事件损失超300万元。

主流系统默认密码清单(仅作安全自查参考)

以下为常见设备/系统默认凭证,请立即核对并修改:

| 类型 | 默认用户名 | 默认密码 | 风险等级 |

|---|---|---|---|

| Linux(CentOS 7) | root | 空(无密码) | ⚠️极高 |

| Ubuntu Server | ubuntu | ubuntu(首次安装时强制修改) | ⚠️高 |

| Windows Server 2019 | Administrator | 安装时自动生成(但部分镜像为空) | ⚠️高 |

| Docker | 无默认用户 | 容器内需手动设密码 | ⚠️中 |

| Cisco ASA防火墙 | admin | admin | ⚠️极高 |

| MySQL 5.7 | root | 空 | ⚠️极高 |

注意:部分系统(如AWS EC2)虽提供“默认密钥对”,但密码仍需用户主动设置,切勿混淆密钥与密码。

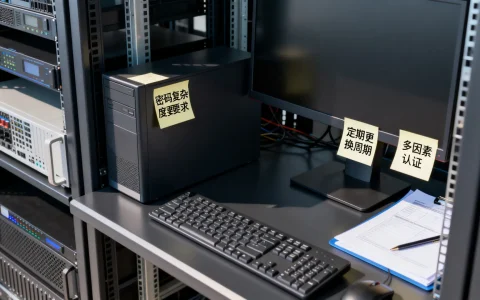

专业级防护方案(四步闭环)

第一步:强制首次登录修改

- 在系统部署脚本中加入

chage -d 0 root(Linux)或组策略强制密码重置(Windows),确保用户首次登录即修改凭证。 - 关键动作:禁用所有默认账户(如

usermod -L root),改用最小权限的专用运维账号。

第二步:启用多因素认证(MFA)

- 为SSH、RDP、Web控制台增加MFA层(如Google Authenticator、YubiKey)。

- 实测数据:MFA可拦截99.9%的凭证暴力破解(Microsoft 2026安全报告)。

第三步:自动化凭证轮换

- 使用Ansible/Terraform部署密码轮换任务:

# 示例:每日凌晨2点自动重置root密码 0 2 /usr/bin/openssl rand -base64 32 | passwd --stdin root

- 生产环境推荐使用HashiCorp Vault或AWS Secrets Manager实现动态凭证管理。

第四步:实时监控与告警

- 在日志系统(ELK/Splunk)中配置规则:

event.type="authentication" AND user="root" AND status="success" AND first_login="true" - 一旦触发,立即推送企业微信/钉钉告警,响应时效需控制在5分钟内。

常见误区与真相

❌ 误区1:“内网服务器不用改默认密码”

→ 真相:2026年70%的勒索攻击通过内网横向移动发起(Symantec数据),默认密码是横向攻击的跳板。

❌ 误区2:“密码够复杂就安全”

→ 真相:复杂密码若长期不变,仍被撞库库(如LeakedPasswords.org含200亿条凭证)。必须结合轮换+MFA。

❌ 误区3:“厂商已加密存储默认密码”

→ 真相:加密≠不可读,攻击者可直接重装系统绕过密码验证(如Ubuntu Live CD),物理/逻辑隔离才是根本。

合规性强制要求(中国境内适用)

- 《网络安全等级保护条例》2.0:

1.3.2:应禁止系统默认账户登录,或修改默认密码。 - 《个人信息保护法》第51条:

未及时更换默认凭证导致数据泄露,企业将承担民事赔偿+行政处罚(最高年营收5%)双重责任。

相关问答

Q1:如何快速检测服务器是否存在默认密码风险?

A:使用开源工具nmap -sV --script auth扫描开放端口的认证服务;或部署OpenSCAP扫描系统合规性(命令:oscap xccdf eval --profile standard --report report.html /usr/share/openscap/cpe/openscap-cpe-dictionary.xml)。

Q2:忘记默认密码怎么办?

A:Linux可通过单用户模式重置;Windows需用PE工具(如Hiren’s BootCD)重置SAM文件;切勿直接重装系统需同步备份配置并检查其他服务器是否同步复用相同默认凭证。

你的服务器是否已彻底排查默认密码风险?欢迎在评论区分享你的加固方案,或提出具体场景问题专业问题,我们现场解答。

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/173748.html