2026年服务器安全增强配置的核心在于构建“零信任架构+AI自适应防护+国密算法全链路加密”的纵深防御体系,以此抵御量子计算威胁与自动化勒索软件攻击。

2026年服务器安全威胁演进与防御逻辑

威胁态势:从暴力破解到AI驱动攻击

根据国家计算机网络应急技术处理协调中心(CNCERT)2026年初发布的《网络安全威胁态势报告》,超过78%的入侵事件由AI自动化漏洞挖掘与武器化利用发起,传统基于特征库的静态防御已彻底失效,勒索软件即服务(RaaS)产业链成熟,攻击停留时间缩短至45分钟以内。

防御哲学:零信任与自适应

现代安全增强配置不再是单一加固,而是持续验证,核心逻辑从“信任并验证”转向“永不信任,始终验证”,任何进出服务器的流量、进程、身份,均需动态评估信任等级。

服务器安全增强配置核心实战

身份与访问控制:收敛攻击面

- 强制MFA与特权账号管理: 禁用Root直接登录,采用PAM模块集成二次认证,对于北京服务器托管价格多少钱一年这类关注物理隔离与托管的场景,需确保IDC机房权限与OS权限双重MFA。

- 最小权限原则: 每个服务运行独立低权账号,剥离非必要执行权限。

- 会话超时与锁定: TMOUT环境变量设置为300秒,失败登录5次锁定账号15分钟。

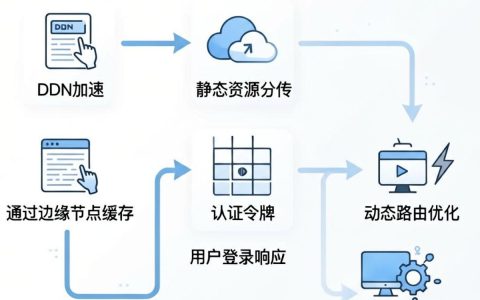

网络层加固:微隔离与流量清洗

防火墙与端口策略

- 默认拒绝所有入站流量,仅按需白名单开放。

- SSH端口修改为非标准高位端口,并限制源IP段。

- 部署eBPF技术的内核级网络过滤,实现微隔离,防止横向移动。

抗DDoS与流量劫持

针对高并发业务,前端接入清洗中心,服务器内核调优TCP参数(如syncookies、tw_reuse),抵御SYN Flood与连接耗尽型攻击。

文件系统与内核级防护

关键目录只读与文件完整性

将 /usr、/bin 等关键目录挂载为只读,部署AIDE或OSSEC进行文件完整性监控(FIM),任何二进制篡改10秒内触发告警。

内核参数硬ening

| 参数项 | 推荐配置值 | 防御目标 |

|---|---|---|

| net.ipv4.conf.all.send_redirects | 0 | 防ICMP重定向攻击 |

| net.ipv4.icmp_echo_ignore_broadcasts | 1 | 防Smurf攻击 |

| kernel.exec-shield | 1 | 开启执行盾防缓冲区溢出 |

| fs.protected_regular | 2 | 阻止非特权用户写敏感文件 |

数据加密与合规:国密算法落地

量子计算时代的加密升级

2026年,传统RSA-2048面临量子算力威胁,服务器配置必须升级至国密SM2/SM3/SM4算法套件,TLS版本强制1.3,禁用弱密码套件(如CBC模式)。

对于企业级云服务器和物理机哪个更安全这种对比问题,核心差异在于云厂商提供硬件级可信执行环境(TEE),而物理机需手动配置TPM 2.0模块实现静态数据加密。

安全运营与持续响应机制

日志审计与SIEM联动

- 配置rsyslog将所有认证、授权、系统变更日志实时转发至SIEM平台。

- 启用auditd守护进程,监控 /etc/passwd、/etc/shadow 读写及特权命令执行(如sudo、su)。

自动化漏洞修复与补丁管理

建立预生产环境补丁验证机制,Critical级别漏洞24小时内完成热补丁加载,采用Live Patching技术,内核升级无需重启,保障业务连续性。

服务器安全增强配置是一场动态博弈,从身份收敛、网络微隔离到内核加固与国密改造,只有建立纵深防御体系

,才能在AI驱动的攻击浪潮中守住底线,安全无止境,配置需随威胁模型持续迭代。

常见问题解答

中小企业如何低成本实现服务器安全增强配置?

优先实施免费且高效的基础措施:禁用Root密码登录改用密钥、配置UFW/iptables严格白名单、开启自动安全更新,这能阻挡90%的自动化扫描。

服务器被勒索软件加密后,增强配置能恢复数据吗?

若已部署严格的快照备份与文件只读挂载,可通过快照回滚恢复,若未备份,国密SM4加密后的数据当前算力下无法暴力破解,防远大于治。

零信任架构是否会导致业务访问变慢?

微隔离与持续验证会增加毫秒级延迟,但通过eBPF内核级处理与智能缓存,对业务实际影响极小,相比被入侵的业务停摆损失,这点延迟可忽略。

您在服务器加固中遇到过哪些棘手问题?欢迎在评论区交流探讨。

参考文献

机构:国家计算机网络应急技术处理协调中心(CNCERT)

时间:2026年1月

名称:《2026-2026年全国网络安全威胁与应对态势报告》

作者:邬贺铨 等

时间:2026年12月

名称:《零信任架构在云原生环境下的工程实践与标准演进》

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/185292.html