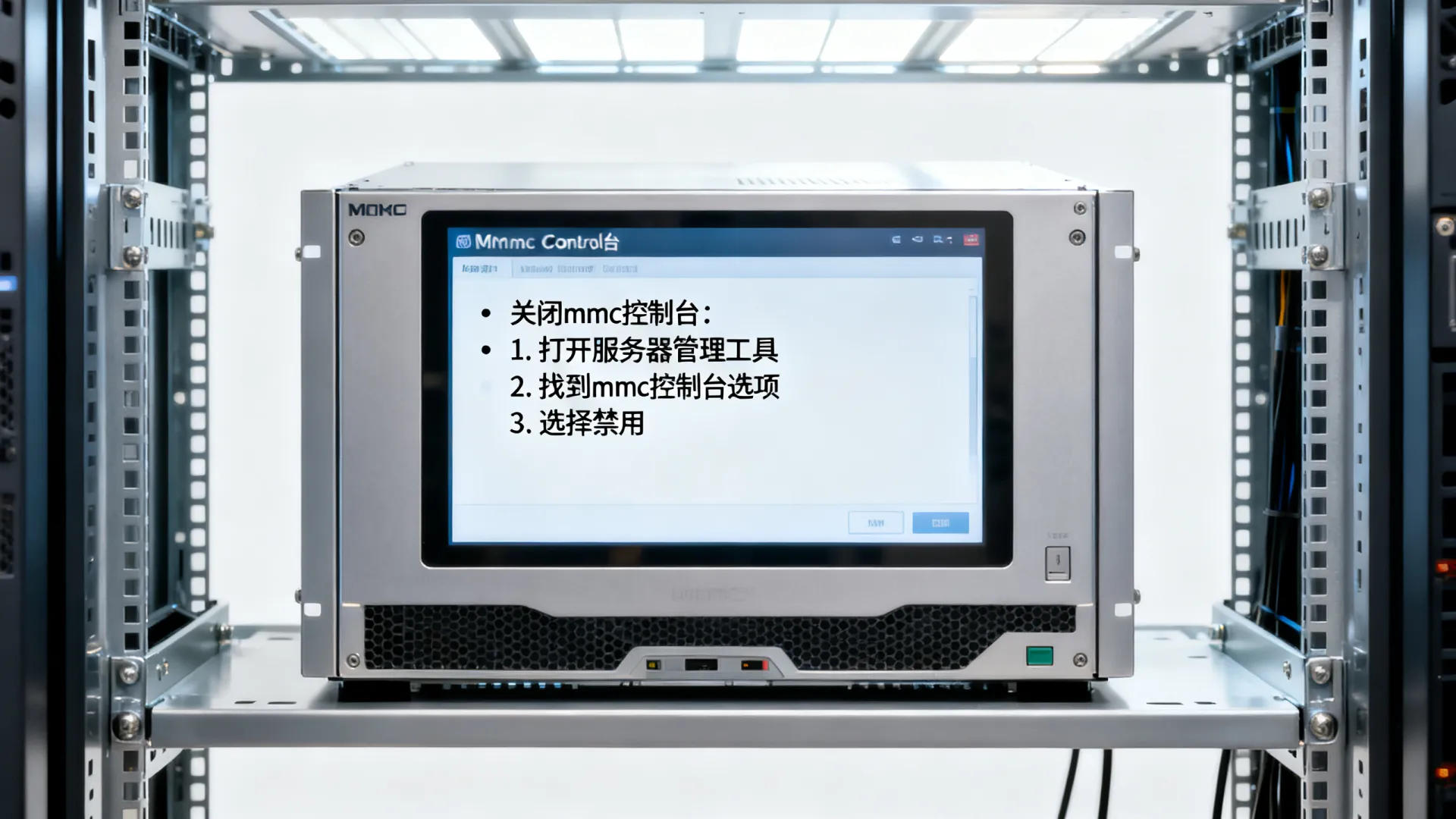

在服务器运维与安全加固过程中,针对服务器操作系统中mmc关闭的操作是一项关键的安全策略,旨在通过限制Microsoft管理控制台(MMC)的访问权限,有效防止未经授权的用户执行管理任务,从而显著降低系统被恶意利用的风险,这一操作并非简单的功能禁用,而是基于最小权限原则的深度安全配置,能够阻断攻击者利用图形化管理工具进行提权或系统破坏的路径,确保服务器环境的稳定与可控。

关闭MMC的安全价值与核心逻辑

MMC(Microsoft Management Console)是Windows系统中用于创建、保存、打开管理工具集合的框架,许多系统管理组件,如“事件查看器”、“设备管理器”、“服务”等,都依赖于MMC运行,在默认情况下,拥有管理员权限的用户可以自由访问这些控制台。

这种开放性在安全审计中往往被视为潜在漏洞,通过限制或关闭MMC,管理员可以实现以下核心目标:

- 缩小攻击面:攻击者即便获得了普通用户的权限,也无法直接通过MMC界面加载管理单元进行系统破坏。

- 防止误操作:限制非专业运维人员访问敏感的管理界面,避免因操作不当导致的服务宕机。

- 合规性要求:许多行业标准和安全基线明确要求限制管理工具的使用范围。

通过组策略实施MMC限制(推荐方案)

对于域环境或独立服务器,使用组策略编辑器(GPO)是最标准、最可逆的管理方式,此方法允许精细控制哪些用户可以使用MMC,甚至限制特定的管理单元。

操作步骤如下:

-

打开组策略编辑器

按下Win + R键,输入gpedit.msc并回车,打开“本地组策略编辑器”。 -

导航至MMC限制路径

在左侧树状菜单中,依次展开:用户配置>管理模板>Windows组件>Microsoft管理控制台。 -

配置核心限制策略

在右侧详情窗格中,找到并双击“限制受管理单元的使用”。- 选择“已启用”选项。

- 在“限制受管理单元”区域,选择列表中允许或禁止的特定管理单元,若要彻底禁止,通常配合“仅列出允许的管理单元”使用,留空即代表禁止所有。

-

设置完全禁止访问

为了实现更严格的服务器操作系统中mmc关闭效果,建议同时配置“在此计算机上明确禁止这些管理单元”策略。- 双击该策略,选择“已启用”。

- 点击“显示”按钮,在列表中添加(通配符)或具体的管理单元名称(如

Services.msc),这将阻止用户加载指定的管理单元。

-

应用并更新策略

点击“应用”和“确定”退出,在命令提示符(CMD)中输入gpupdate /force,强制刷新组策略使设置立即生效。

通过注册表编辑器进行底层封锁

当组策略无法使用或需要通过脚本批量部署时,直接修改注册表是有效的替代方案,此方法直接作用于系统底层配置,需要谨慎操作。

操作路径与参数:

-

打开注册表编辑器

按下Win + R,输入regedit,按回车键。 -

定位注册表项

导航至以下路径:HKEY_CURRENT_USERSoftwarePoliciesMicrosoftWindowsMMC

注意:如果该路径下的MMC项不存在,需右键新建“项”。 -

创建限制值

在右侧空白处,右键点击,选择“新建” > “DWORD (32位) 值”。- 命名为

Restrict_Run。 - 双击该值,将数值数据修改为

1(表示启用限制)。

- 命名为

-

细化特定管理单元限制

若要禁止特定的管理单元(如服务管理器),需在MMC项下新建子项,子项名称为该管理单元的GUID(服务管理器的GUID为{58221C66-EA27-11CF-ADCF-00AA00A80033})。

在该子项下,新建一个DWORD值,命名为Restrict_Run,并设置数值为1。

基于文件系统权限的物理隔离

除了逻辑上的配置,直接控制mmc.exe执行文件的访问权限也是一种“硬性”的关闭手段,这种方法通过NTFS权限管理,剥夺特定用户组运行程序的资格。

实施细节:

-

定位MMC可执行文件

进入C:WindowsSystem32mmc.exe。 -

修改安全属性

右键点击mmc.exe,选择“属性” > “安全”。

点击“编辑”按钮,选择需要限制的用户组(如“Users”或具体的非管理员账户)。 -

设置拒绝权限

在权限列表中,勾选“读取和执行”的“拒绝”框。- 警告:此操作极为强硬,一旦设置错误,可能导致管理员自身也无法打开MMC,建议仅针对特定非管理账户实施,或确保管理员账户拥有“完全控制”且未被拒绝。

验证策略生效与恢复机制

配置完成后,必须进行严格的验证以确保策略有效执行,同时制定恢复方案以防运维受阻。

验证方法:

- 使用被限制的账户登录服务器。

- 尝试通过

Win + R输入mmc、services.msc或compmgmt.msc。 - 观察系统反馈,若配置成功,系统通常会弹出“此管理单元已被管理员禁用”的提示,或者窗口闪退后无响应。

恢复与紧急处理:

如果在实施服务器操作系统中mmc关闭后,管理员发现需要临时使用管理工具,可通过以下方式恢复:

- 组策略回滚:重新进入

gpedit.msc,将上述策略设置为“未配置”或“已禁用”,并执行gpupdate /force。 - 注册表修正:将

Restrict_Run的数值数据改为0,或直接删除对应的注册表项。 - 安全模式介入:若因权限设置错误导致系统无法管理,可重启进入安全模式,此时内置管理员账户通常不受组策略限制,可用于修正权限设置。

最佳实践建议

在实施上述操作时,应遵循以下专业建议以平衡安全性与可用性:

- 分步实施:先在测试环境中验证策略,确认无误后再在生产环境部署。

- 最小权限原则:不要针对所有用户关闭MMC,应保留管理员组的完整权限,仅限制普通用户和特定服务账户。

- 日志审计:开启组策略变更审计和对象访问审计,监控是否有尝试绕过MMC限制的行为。

- 备用管理手段:在限制图形界面的同时,确保PowerShell等命令行管理工具可用,并配置相应的远程管理(如WinRM),以保证运维效率不受严重影响。

通过上述分层级的解决方案,管理员可以精准地控制服务器中MMC的使用状态,既保障了核心系统的安全性,又维持了运维工作的灵活性。

相关问答模块

Q1:关闭MMC后,是否会影响服务器上运行的应用程序或服务?

A: 通常情况下不会,关闭MMC仅限制用户通过图形界面打开管理工具,并不影响后台服务(如Web服务、数据库服务)的运行,如果某些应用程序的自带管理插件依赖于MMC且未做异常处理,可能会导致这些管理插件无法启动,建议在部署前进行兼容性测试。

Q2:如果忘记了管理员密码,且MMC被组策略禁用,该如何恢复管理权限?

A: 这种情况下,可以通过其他管理通道进行操作,使用“计算机管理”中的“本地用户和组”进行远程管理(如果网络配置允许),或者通过安装盘进入Windows恢复环境(WinRE),利用注册表编辑器加载离线系统注册表,删除之前添加的MMC限制策略键值,从而恢复系统默认设置。

如果您在服务器安全加固过程中遇到更多关于权限管理或系统配置的问题,欢迎在评论区留言分享您的经验或疑问,我们将共同探讨解决方案。

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/56409.html