服务器提权操作是网络安全攻防演练与系统运维中至关重要的环节,其核心目的在于通过利用系统漏洞或配置缺陷,从低权限用户(如Web Shell、数据库用户)提升至Root或System权限,从而完全控制目标服务器。成功的提权依赖于对操作系统内核版本、服务配置以及权限管理机制的深度理解,而非单纯依赖工具的堆砌。 整个过程必须遵循严谨的侦察、尝试与持久化流程,任何盲目的操作都可能导致服务崩溃或触发安全警报。

环境信息搜集:提权前的必修课

在执行任何具体的提权动作之前,必须对目标环境进行全方位的侦察。信息搜集的广度与深度直接决定了提权的成功率。

-

操作系统与内核版本识别

这是寻找提权漏洞的基础,不同的内核版本对应着不同的已知漏洞。- Linux系统:重点查看

/etc/issue、/etc/-release,以及使用uname -a命令获取内核版本,脏牛漏洞影响范围广泛,精准的版本号能快速定位漏洞利用代码。 - Windows系统:使用

systeminfo命令获取详细的OS版本和补丁列表,对比KB编号,寻找缺失的关键补丁。

- Linux系统:重点查看

-

用户权限与环境变量

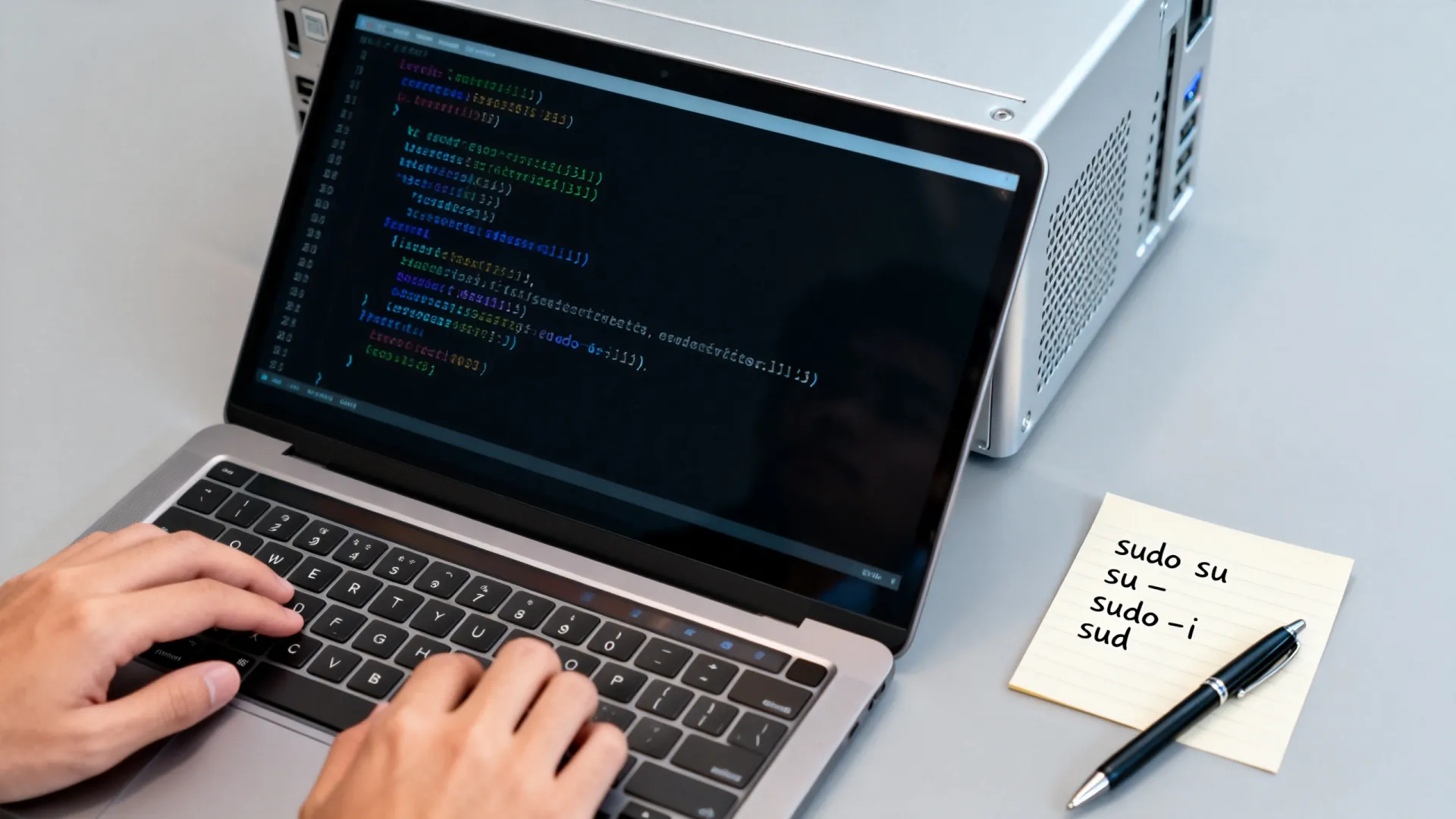

确认当前用户的身份与权限边界。- 使用

id命令查看当前用户的组信息,检查是否属于docker、lxd等特殊组,这些组往往能直接导致提权。 - 检查环境变量

env,查看是否存在敏感路径或自定义库文件劫持点。

- 使用

-

SUID与SGID权限文件

这是Linux系统中最为经典的提权向量。- 执行命令查找SUID文件:

find / -perm -u=s -type f 2>/dev/null。 - 重点排查系统工具(如nmap、vim、find、bash)是否被错误地设置了SUID位,如果find命令具有SUID权限,攻击者可通过

find / -exec /bin/sh ;直接获取Root Shell。

- 执行命令查找SUID文件:

内核漏洞利用:精准打击

当系统未及时修补已知漏洞时,内核提权是最直接的路径。此类操作风险极高,可能导致服务器死机,务必在非生产环境验证后再实施。

-

脏牛系列漏洞

这是一个影响Linux内核长达9年的严重漏洞。

- 针对不同内核版本,利用代码有所差异,常见的利用方式是通过写入

/etc/passwd文件或修改/etc/shadow来添加高权限用户。 - 操作前需确认编译环境(如gcc)是否可用,若不可用,则需寻找静态编译的利用程序。

- 针对不同内核版本,利用代码有所差异,常见的利用方式是通过写入

-

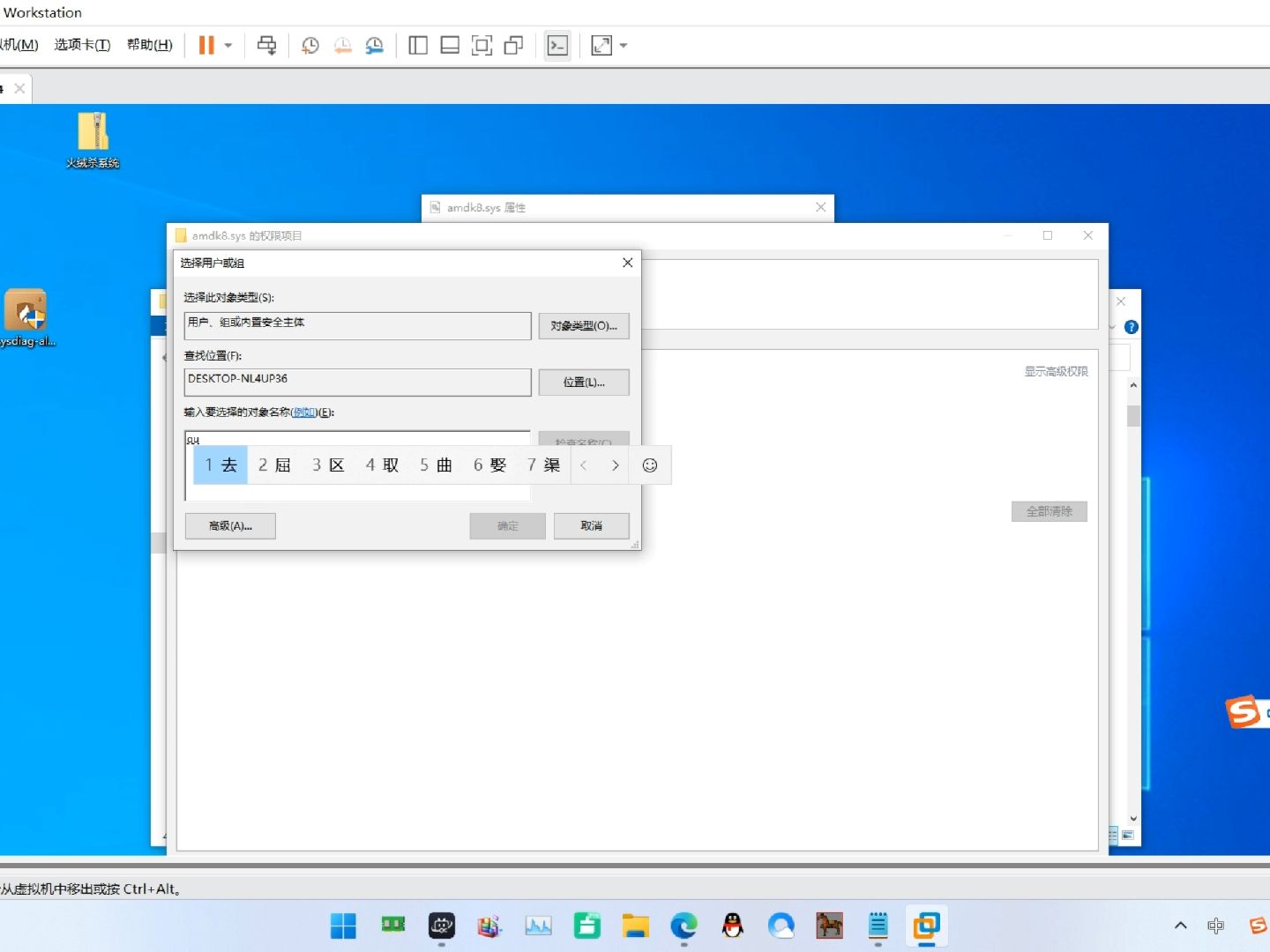

Windows内核提权

重点关注Windows内核栈溢出类漏洞。- 利用工具如PrintNightmare、Potato系列(Rotten Potato, Juicy Potato)。

- 在Windows Server 2016及以后版本,Juicy Potato可能失效,需改用PrintSpoofer或RoguePotato,利用DCOM机制绕过权限限制。

服务与配置缺陷利用:隐蔽的提权通道

相比于内核漏洞,利用服务配置不当进行提权更为稳定且不易触发系统崩溃。

-

计划任务

系统管理员常配置定时任务执行维护脚本。- 权限配置错误:如果定时任务以Root权限运行,而脚本本身具有可写权限,攻击者可修改脚本内容,等待任务自动执行。

- 通配符注入:在Cron任务中使用通配符()可能导致命令注入,例如利用tar命令的

--checkpoint-action参数实现提权。

-

第三方服务漏洞

数据库与中间件往往是提权的突破口。- MySQL/MariaDB:如果数据库以Root权限运行,且用户具有写文件权限,可利用UDF(用户定义函数)提权,通过上传恶意so文件并创建自定义函数,执行系统命令。

- Redis未授权访问:在未设置密码且绑定公网IP的情况下,可通过导出SSH公钥、写入Cron任务或Web Shell的方式获取服务器权限。

-

Sudo配置滥用

Sudo机制本意是限制权限,但配置不当反成漏洞。- 使用

sudo -l列出当前用户可执行的命令,如果允许执行某些具有逃逸功能的程序(如vim、less、awk、git),攻击者可直接调用Shell。 - 若允许

sudo git,可输入git help status,在打开的文本编辑器中输入!/bin/bash即可获得Root权限。

- 使用

自动化辅助工具与防御策略

在实际的安全评估中,手动排查效率较低,通常结合自动化脚本与防御加固。

-

自动化枚举脚本

使用专业的脚本工具能快速发现潜在提权点。- Linux:LinPEAS、Linux Exploit Suggester,这些脚本能自动检测内核版本、SUID文件、配置错误等数百个检查项。

- Windows:WinPEAS、Watson,用于检测缺失的补丁和系统配置漏洞。

-

防御与加固建议

防御方应建立纵深防御体系。- 最小权限原则:严格限制Web服务、数据库服务的运行权限,禁止以Root或System身份运行应用。

- 补丁管理:建立自动化的补丁更新机制,及时修补内核与应用程序漏洞。

- 配置审计:定期审计Sudo配置、SUID文件列表以及计划任务,清除不必要的权限分配。

服务器提权命令的使用并非简单的指令输入,而是对系统底层逻辑的深度利用,无论是通过内核漏洞还是配置缺陷,核心都在于寻找权限边界上的缺口,对于运维人员而言,理解这些攻击路径,针对性地进行系统加固,才是保障服务器安全的根本之道。

相关问答模块

在Linux系统中,如何快速查找可能被利用的SUID文件?

答:可以使用find命令结合权限参数进行查找,具体命令为:find / -perm -4000 -type f -exec ls -la {} 2>/dev/null ;,该命令会搜索根目录下所有设置了SUID位的文件,并列出详细信息,重点检查输出结果中是否包含/usr/bin/passwd之外的非常规文件,如/usr/bin/find、/usr/bin/vim等,这些文件若被设置SUID,极易被利用提升权限。

Windows服务器提权时,如果无法执行exe程序怎么办?

答:这种情况通常是由于杀毒软件拦截或AppLocker策略限制,解决方案包括:1. 使用白名单程序(如利用PowerShell、MSBuild、InstallUtil等系统自带工具)执行Payload,即“白名单绕过”;2. 对Payload进行免杀处理,如加壳、混淆或使用C#、PowerShell脚本加载Shellcode;3. 尝试利用无文件攻击技术,直接在内存中执行提权代码,避免在磁盘上生成可执行文件。

如果您在服务器安全加固或渗透测试中遇到过类似的提权难题,欢迎在评论区分享您的解决思路。

首发原创文章,作者:世雄 - 原生数据库架构专家,如若转载,请注明出处:https://idctop.com/article/80974.html